1.安全基本原则(CIA)

三元组:

- C (Confidentiality 机密性): 加密数据、加密传输、访问控制

- I (Integrity 完整性): 散列、配置管理、变更控制、访问控制、数字签名、CRC

- A (Availability 可用性): RAID,集群,负载均衡,冗余,备份,磁盘映像,异地备份,回滚,故障切换

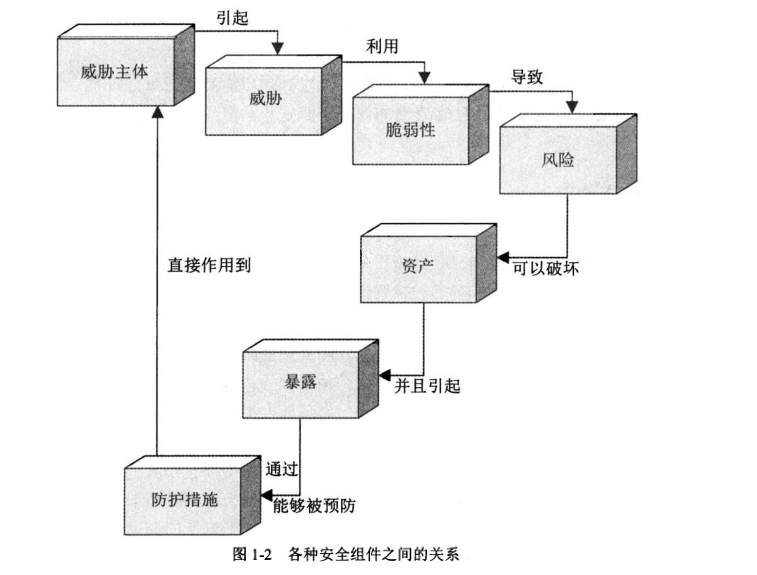

2.安全定义

脆弱性、威胁、风险、暴露

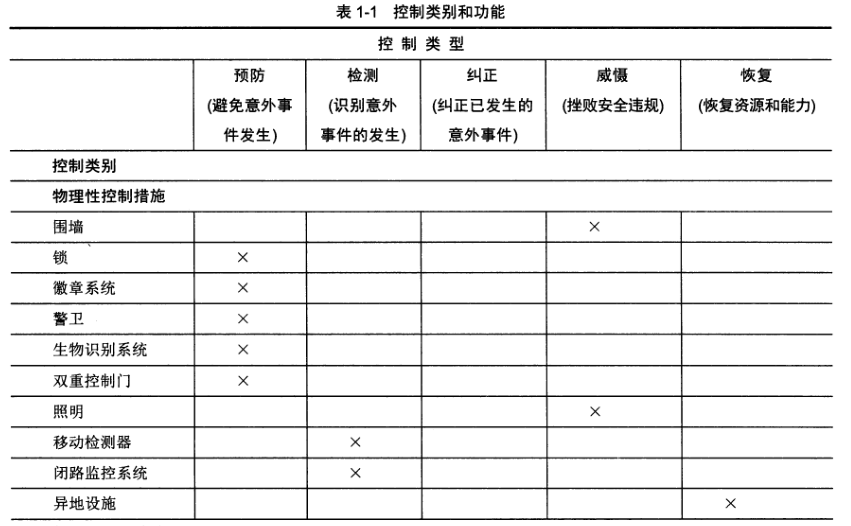

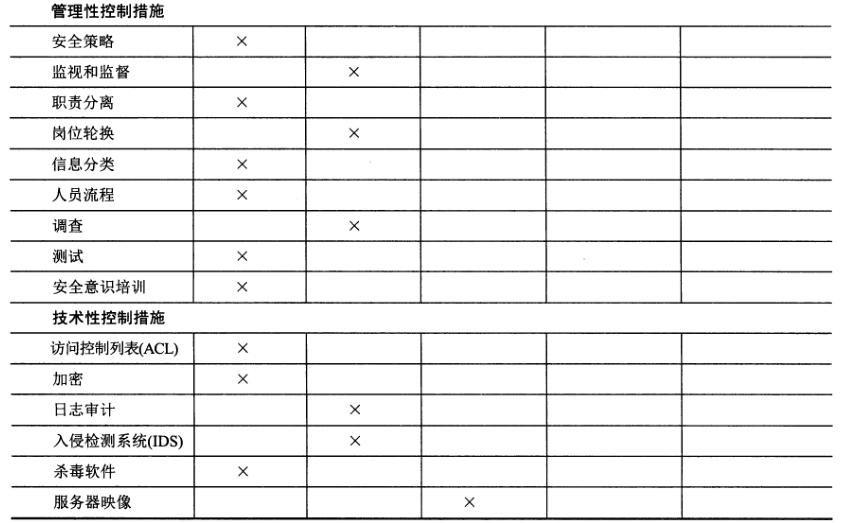

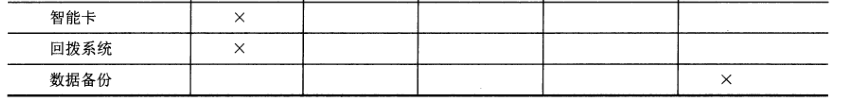

3.控制类型

主要类别有管理控制、物理控制和技术控制 主要类型有预防、检测、纠正、威慑、恢复、补偿

4.安全框架

很多,很牛。

5.计算机犯罪法的难题

犯罪就是犯罪,计算机只是实施犯罪的新工具。

6.网络犯罪的复杂性

电子资产,包括产品蓝图、社会安全号、医疗信息、信用卡号码、个人信息、商业秘密… 保护五行资产比保护有形资产要困难的多。

攻击的演变,有组织有预谋的攻击越来越多, 如APT(高级持续性攻击)

国际问题,跨国犯罪容易,但是抓捕很难

法律的类型,不同国家不同的法律

7.知识产权法

商业秘密,

版权,

商标,

专利,

知识产权的内部保护,

软件盗版,

8.隐私

计算机使个人隐私备受威胁,个人隐私法律需求激增

员工隐私问题,需要告知员工什么情况会被监控,监控哪些内容,确保企业不违法。加强员工培训,保护个人隐私。

9.数据泄露

重大数据泄露很常见,更多涉及知识产权,而不是个人信息。

美国及各国均有相关法律。

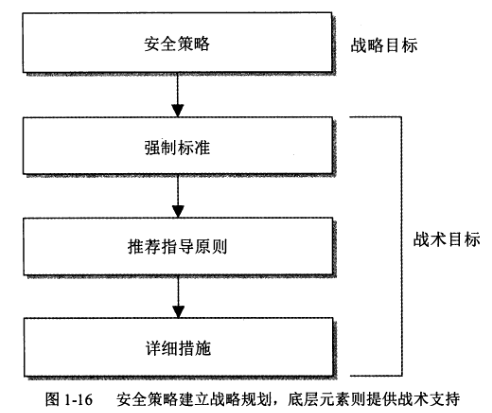

10.策略、标准、基线、指南和过程

安全策略:组织化安全策略是高层制定的一份声明,规定安全在组织内的角色地位。为组织内部未来所有的安全活动提供了范围和方向。按照层级化建设多种策略,组织化策略针对最高层,也有对具体问题的策略。策略的种类:规章性策略、建议性策略、指示性策略。

标准:强制性的规则,为策略提供方向上的支持。

基线:用于将来变更时与之比较的一个基数。比如现在体重为140斤,然后每天锻炼并量体重,与140斤的基线比较,直到达到目标120斤为止。

指南:缺乏标准时,建议性的指导

措施:详细可执行的、分步骤的任务。 是策略链中的最低级别。

实施:

11.风险管理

风险指的是破坏环境的可能性,以及破坏后产生的衍生情况。

风险管理就是识别风险、评估风险,将风险降低到可接受级别的过程。

主要风险有:物理破坏、人为破坏、设备故障、内部和外部攻击、数据误用、数据丢失、应用程序错误

风险管理要全面:组织层面、业务流程层面、信息系统层面

信息系统的风险管理策略:?

风险管理团队:最低预算确保公司安全。

风险管理过程:风险框架、评估风险、响应风险、监控风险

12.威胁建模

描述威胁源对资产可以实施的不利影响。